Sécurisez votre pile SaaS en 30 Minutes.

Éliminez les angles morts critiques des Identités Non-Humaines et des permissions complexes avec la première plateforme souveraine européenne pour la Gestion des Autorisations SaaS et la Détection des Menaces d'Identité. Arrêtez de deviner qui accède à vos données sensibles et voyez enfin l'image complète.

Commencez par un audit complet et respectueux de la vie privée — déployé en quelques minutes.

Visibilité Totale.

Défense Intelligente.

Sécurisez l'ensemble de votre tissu identitaire — humain, machine et IA — avec une plateforme unifiée.

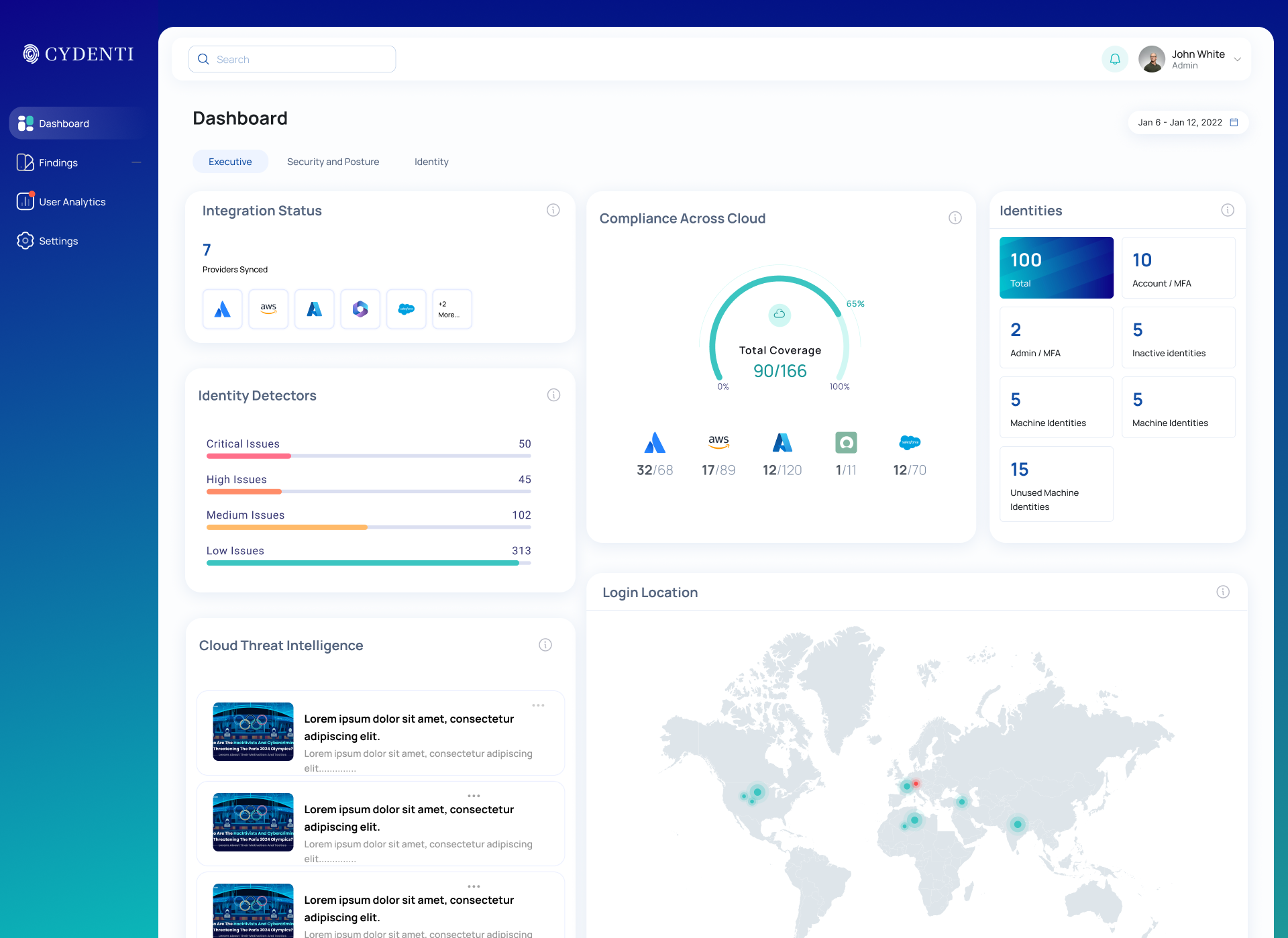

ISPM

Gestion de la Posture de Sécurité des Identités. Gérez proactivement votre surface d'attaque et gagnez en visibilité sur les permissions et configurations.

- Évaluation continue de la posture

- Détection des mauvaises configurations

- Application du moindre privilège

ITDR

Détection et Réponse aux Menaces d'Identité. Arrêtez les menaces avant qu'elles ne deviennent des incidents en détectant les privilèges suspects et les comportements anormaux en temps réel.

Rayon d'Explosion & Exposition

Visualisez et réduisez l'impact des brèches potentielles. Cartographiez les relations d'identité et limitez les chemins de mouvement latéral vers les actifs critiques.

- Visualisation du graphe d'identité

- Analyse du mouvement latéral

- Réduction du rayon d'impact

Une Couche d'Intelligence.

Trois Piliers de Défense.

Des signaux d'identité bruts aux résultats de sécurité automatisés en millisecondes.

Comment Fonctionne Cydenti

Des signaux bruts à l'intelligence exploitable en millisecondes.

Apps SaaS

Apps OAuth

Fournisseur d'Identité

Normalisation

Analyse de Posture

Graphe d'Identité

Logique de Détection

Moteur de Risque

AI & LLMs That Actually

Understand Identity.

Cydenti uses in-house LLMs and AI agents to read identity behavior, SaaS posture, cloud permissions, and risky integrations — privately and securely.

- Spots configuration drift instantly

- Flags anomalies in behavior

- Reveals hidden access paths

Automation That

Removes Complexity.

Risk scoring, configuration checks, permission mapping, alert enrichment, and audit reporting — all automated.

Stop Threats That

Others Miss.

Cydenti observes authentication events, applies behavioral analytics, and flags anomalies in real-time. From credential stuffing to MFA fatigue, stop attacks before they become incidents.

User "jdoe" denied 15 push notifications in 2 minutes.

Logins from NY and Tokyo within 1 hour.

Access Explorer

Visualize every connection, permission, and identity path in real-time.

Discover

Ingest identity signals & build the graph

Assess

Score risk & map hidden paths

Remediate

Fix permissions & guide owners

Monitor

Continuous drift detection

Comprendre le

Rayon d'Explosion.

Le rayon d'explosion est le dommage potentiel total qu'une identité compromise peut causer. Il ne s'agit pas seulement de ce à quoi elle <em>devrait</em> accéder, mais de tout ce à quoi elle <em>peut</em> accéder via des chemins cachés, l'héritage de groupe et l'emprunt de rôle.

Mini Étude de Cas : Le Scénario "Luca"

Luca est stagiaire d'été. Il a besoin d'accès à Jira et Slack. Mais parce qu'il a été ajouté au groupe DevOps pour aller vite, il a hérité de :

- Droits Shadow Admin sur la Prod AWS

- Accès en écriture à la BDD Clients

La Solution : Cydenti détecte immédiatement cette combinaison toxique. Nous visualisons le chemin, quantifions l'impact et recommandons de supprimer l'appartenance au groupe redondant tout en conservant ses accès nécessaires.

Posture de Sécurité d'Identité Conçue pour SaaS et Cloud

La plupart des outils se concentrent sur les logs, l'infrastructure ou la gouvernance. Cydenti se concentre sur la racine du problème : le risque d'identité, là où commencent les brèches modernes.

Gestion de la Posture de Sécurité des Identités

Vérifications de configuration automatisées pour M365, Salesforce & plus.

Détection et Réponse aux Menaces d'Identité

Détectez les menaces actives et les anomalies en temps réel.

Rayon d'Explosion

Visualisez et réduisez le rayon d'explosion à travers le multi-cloud.

Scoring de Risque d'Identité

Quantifiez le risque pour chaque identité humaine et machine.

S'intègre à votre pile SaaS et cloud

Intégrations basées sur API avec Microsoft 365, Google Workspace, Salesforce, AWS IAM, Azure AD, GCP IAM, GitHub, Slack et ServiceNow. Déployé en quelques minutes.

Community & Gallery

Stay connected with our latest research, insights, and community discussions.

Questions Fréquemment Posées

Tout ce que vous devez savoir sur la plateforme de Sécurité d'Identité SaaS de Cydenti, du déploiement à la conformité.

Aperçu Plateforme

Voyez votre surface d'attaque identitaire avec une

clarté propulsée par l'IA.

À travers les humains, les machines et les agents IA. Cydenti offre la visibilité, l'intelligence et l'automatisation nécessaires pour sécuriser les entreprises pilotées par le SaaS et le cloud.