Détection des menaces d'identité (ITDR)

Détectez les menaces liées aux identités qui ciblent les utilisateurs humains comme les identités non humaines - comptes de service compromis, clés API détournées, jetons OAuth volés - dans le SaaS et le cloud. Détections alignées MITRE ATT&CK. Réponse en temps réel. Sans bruit d'alerte.

Les attaques modernes ne ressemblent plus à des attaques

Les attaquants s'appuient rarement sur des malwares ou des exploits. Ils utilisent des identifiants valides, des chemins d'accès légitimes et des intégrations approuvées pour se déplacer discrètement dans les environnements.

Sans contexte d'identité, ces attaques restent invisibles jusqu'à ce que les dégâts soient déjà causés.

Le DBIR Verizon 2024 le confirme : les attaquants ne forcent plus l'entrée, ils se connectent. En utilisant des identifiants compromis, des jetons OAuth détournés et des comptes de service sur-privilégiés, ils avancent silencieusement jusqu'à provoquer des dommages.

28 % des incidents dans les entreprises françaises en 2025 provenaient d'échecs de gestion des comptes et des permissions — non d'attaques externes, mais d'accès qui auraient dû être révoqués. — Baromètre CESIN 2026

Les outils de sécurité traditionnels peinent à détecter :

- Attaques par bourrage d'identifiants et force brute

- Fatigue MFA et bombardement de notifications

- Élévation de privilèges via des permissions légitimes

- Abus de comptes de service et d'identités machine

- Accès SaaS et cloud en dehors du comportement attendu

Détection des menaces centrée sur l'identité

Cydenti adopte une approche fondamentalement différente de la détection en se concentrant sur le comportement des identités et les relations d'accès, pas seulement sur les événements ou les alertes.

En corrélant l'activité entre identités, permissions, ressources et intégrations, Cydenti montre comment l'accès est réellement utilisé - pas seulement qu'il a eu lieu.

Analyse continue du comportement des identités

Behavioral Anomalies

Detects deviations from normal access patterns across users, service accounts, and applications.

Credential Misuse

Identifies abnormal login activity, suspicious session behavior, and misuse of valid credentials.

Privilege Escalation

Flags attempts to gain higher privileges through role changes, permission abuse, or risky access paths.

Machine Identity Abuse

Monitors non-human identities for excessive access, unusual activity, and unauthorized usage.

Risky Authentication Flows

Detects insecure or abnormal authentication methods across SaaS and cloud environments.

Comment Cydenti détecte les menaces d'identité

Construire le contexte d'identité

Cydenti cartographie en continu les identités, permissions, rôles et chemins d'accès via le graphe d'identité.

Établir des profils comportementaux

Les modèles IA apprennent le comportement normal des identités et des environnements.

Détecter les anomalies et les abus

Cydenti identifie les écarts qui signalent une compromission, un mauvais usage ou une escalade.

Prioriser par risque et impact

Les menaces sont notées selon l'exposition, le rayon d'impact et les accès en aval.

Recommander une action

Cydenti fournit des recommandations de remédiation claires, alignées sur les workflows de sécurité.

Une détection claire et exploitable - pas du bruit d'alerte

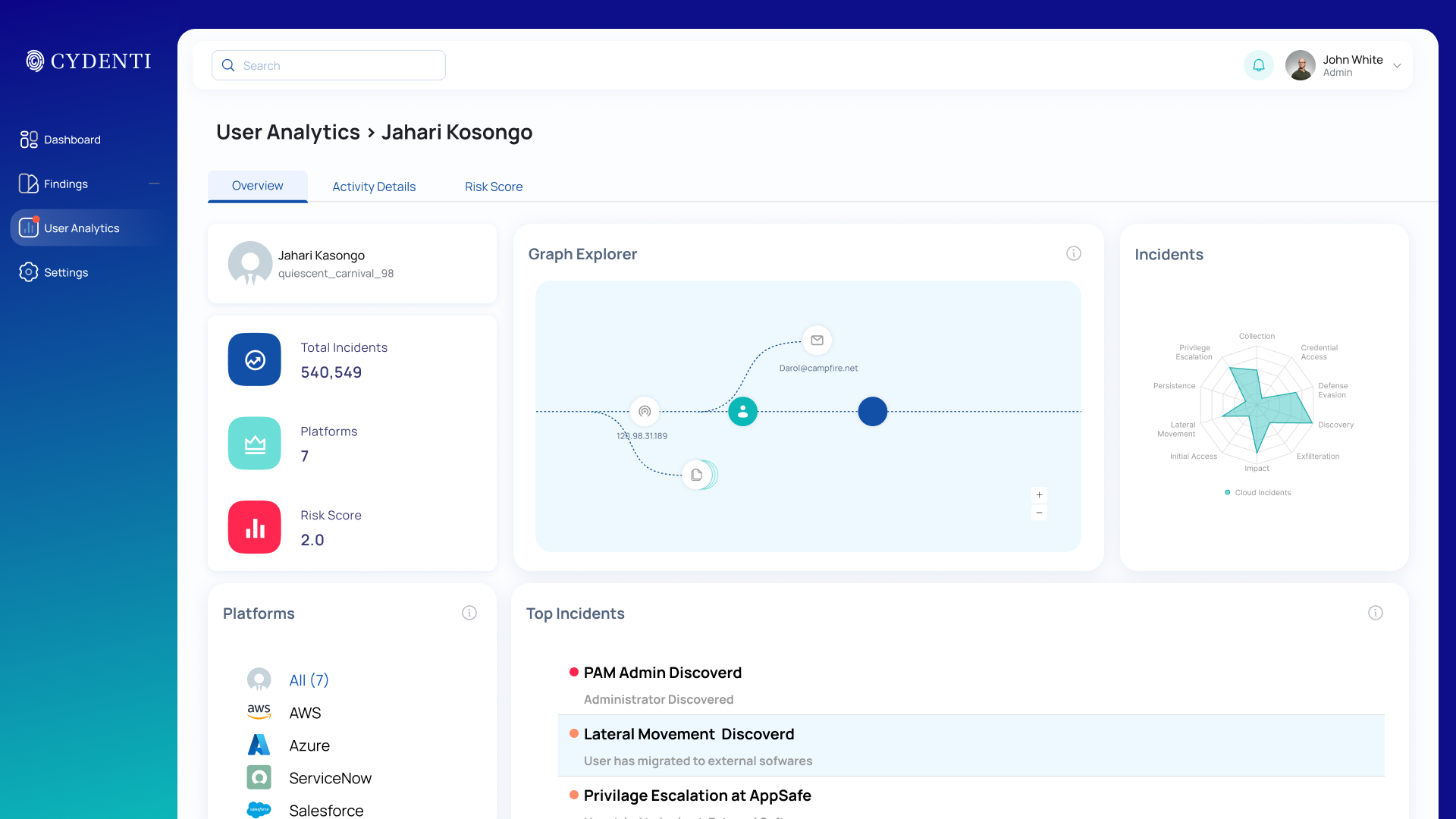

Dans la plateforme Cydenti, vous voyez :

- Des chronologies d'attaque centrées sur l'identité

- Le classement des identités et comptes à haut risque

- Des chemins d'accès contextuels montrant l'impact

- Des vues de risque pour les identités machine et les comptes de service

- Des actions de remédiation recommandées

Des résultats de sécurité qui comptent

Détection précoce

Détectez les attaques fondées sur l'identité avant l'exfiltration de données ou la compromission du système.

MTTR réduit

Comprenez instantanément qui est impacté, ce qui est exposé et comment corriger.

Couverture complète

Sécurisez les humains, les machines et les agents IA avec la même logique de détection.

Moins de faux positifs

L'analyse contextuelle réduit fortement la fatigue d'alerte.

Fonctionne avec votre pile existante

Cydenti ne se contente pas de détecter les menaces - il déclenche des réponses automatisées via vos outils SIEM et SOAR existants.

Intégration SIEM

Envoyez des alertes de haute fidélité vers Splunk, Datadog ou Microsoft Sentinel pour une supervision centralisée.

Automatisation SOAR

Déclenchez des playbooks automatisés dans Tines, Torq ou Cortex XSOAR pour contenir les menaces immédiatement.

Ticketing et messagerie

Diffusez des notifications vers Slack, Teams ou Jira pour un suivi immédiat.

La détection des menaces d'identité est portée par :

Cela garantit que la détection n'est jamais isolée - elle produit de véritables résultats de sécurité.

Conçu pour les équipes sécurité centrées sur l'identité

Cydenti aide les équipes à détecter les menaces d'identité sans reconstruire toute leur pile de sécurité.

« Sans Cydenti, un compte de service fantôme serait resté actif avec accès à 3 ans de données R&D. Détecté dès le premier audit. »

— Directeur IT, PME industrielle (120 employés)

Relier posture et détection des menaces

L'ITDR est plus convaincant quand les acheteurs peuvent remonter des détections vers les conditions de posture qui les ont rendues possibles.

Ce que l'ISPM révèle avant qu'une menace ne devienne un incident

Comprendre le contexte de posture derrière les accès sur-privilégiés, les configurations obsolètes et les chemins d'identité risqués.

ISPM vs ITDR pour les équipes de sécurité SaaS

Utiliser l'article comparatif prévu pour montrer comment la posture et la détection fonctionnent ensemble.

Découvrez vos angles morts en 48 heures

— gratuitement.

NIS2 entre en vigueur le 1er octobre 2026. L’Audit Flash vous donne un rapport complet sur votre posture identitaire — comptes de service, comptes orphelins, exposition OAuth — en 27 minutes. Sans engagement.

Sans engagement · Données hébergées en France · Réponse sous 24h